2017年,一场名为“WannaCry”的勒索病毒风暴席卷全球,让黑客这一群体再次成为世界瞩目的焦点。短短数小时内,从医院到企业,从政府机构到个人电脑,超过150个国家的数十万台计算机被加密锁定,黑客以此索要比特币赎金。这场灾难不仅暴露了全球网络安全的脆弱性,也让公众对黑客及其背后的产业链产生了前所未有的好奇与警惕。在黑客出尽风头的表象之下,一个复杂、隐秘且不断演变的网络与信息安全产业链,才是真正决定数字世界攻防格局的关键。

黑客产业链,远非单打独斗的“炫技”那么简单。它通常是一个高度组织化、分工明确的地下经济体系。这个链条大致可分为几个核心环节:上游是漏洞挖掘与武器化。像WannaCry所利用的“永恒之蓝”漏洞,最初就来自美国国家安全局(NSA)被泄露的网络武器。专业团队或独立研究员(白帽、灰帽或黑帽)发现系统或软件中的安全缺陷(即漏洞),这些漏洞信息本身就成为可交易的商品。技术开发者将这些漏洞武器化,制作成可远程利用的攻击工具或恶意软件(如勒索病毒、木马、僵尸网络控制器)。

中游是攻击实施与服务分发。这里有直接发动攻击的团伙,也有提供“攻击即服务”的平台。例如,勒索软件即服务(RaaS)模式允许技术能力有限的犯罪分子租用成熟的勒索软件平台,自己只需负责寻找目标和收取赎金,大大降低了网络犯罪的门槛。僵尸网络租赁、分布式拒绝服务(DDoS)攻击服务、钓鱼邮件群发平台等,都构成了成熟的黑色市场服务。

下游则是销赃与洗钱。获取的非法数据(如个人信息、金融凭证)、勒索所得的加密货币,需要通过复杂的渠道进行变现和清洗。这涉及到地下论坛交易、混币服务、甚至与线下犯罪组织的勾结。整个产业链条环环相扣,形成了一个每年产值高达数千亿美元的地下经济。

正如有阴影必有光明,WannaCry这样的危机也极大地刺激和塑造了另一条产业链——网络与信息安全软件开发产业。这条“光明战线”的产业链,正是对抗黑客威胁的核心力量。

信息安全产业的链条同样清晰:首先是基础研究与威胁情报。安全公司、学术机构和国家实验室持续进行漏洞研究、恶意代码分析、黑客组织追踪(如对WannaCry攻击源的追溯),并形成实时更新的威胁情报库。这是所有防御工作的知识基础。

其次是安全产品的开发与创新。这包括:

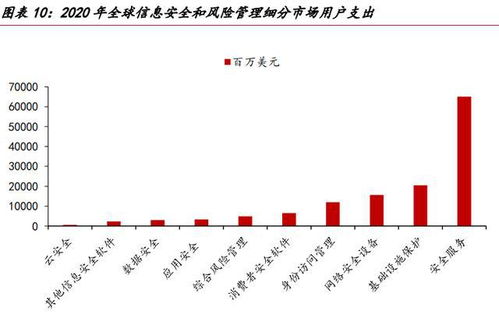

- 终端安全软件:如新一代防病毒、终端检测与响应(EDR)系统,能够识别和阻断类似WannaCry的恶意行为。

- 网络边界防护:下一代防火墙(NGFW)、入侵检测与防御系统(IDS/IPS),在网络层过滤攻击流量。

- 安全服务与解决方案:针对企业的漏洞评估、渗透测试、安全运维中心(SOC)服务、应急响应服务等。在WannaCry事件后,帮助客户打补丁、恢复数据的服务需求激增。

- 新兴技术领域:基于人工智能(AI)和机器学习的异常行为分析、零信任网络架构、云安全解决方案等,正在成为产业的新增长点。

再次是生态整合与合规驱动。随着各国出台严格的数据保护法规(如欧盟的GDPR、中国的《网络安全法》),合规性需求成为推动企业采购安全产品和服务的重要动力。安全厂商不仅提供工具,更提供满足合规要求的整体框架和咨询服务。

最后是人才培养与公众教育。高校设立网络安全专业,企业和机构提供认证培训(如CISSP、CISP),旨在填补巨大的人才缺口。提高全社会(尤其是企业和普通用户)的安全意识,被公认为成本最低、效果显著的防御措施之一。

WannaCry事件像一个分水岭,它用惨痛的代价向世界宣告:网络攻击已具备全球性、破坏性物理后果的能力。这迫使政府、企业和个人重新评估风险,并以前所未有的力度投资于网络安全。其结果是一方面,黑色产业链的技术在进化,攻击更具针对性和隐蔽性;另一方面,安全产业也在迅猛发展,从被动防御走向主动威胁猎杀,从产品堆叠走向智能协同防御。

了解黑客产业链,不是为了崇拜或恐惧,而是为了更清醒地认识到威胁的复杂性和专业性。而蓬勃发展的网络与信息安全软件开发产业,则是我们构筑数字世界“免疫系统”的希望所在。这场永无止境的攻防博弈,不仅是一场技术的较量,更是对责任、伦理和智慧的长久考验。只有持续创新、协同合作,并筑牢法律与道德的防线,才能在阴影与光明的交织中,守护好我们共同的数字未来。